随着物联网设备的爆炸式增长,其数据传输的安全性已成为网络与信息安全领域的核心挑战。物联网设备通常部署在资源受限、物理环境开放且连接复杂的场景中,这使得数据在采集、处理和传输过程中极易受到窃听、篡改、重放等攻击。安全集成电路作为硬件级的安全基石,为物联网设备的数据传输提供了强有力的保护。

一、安全IC如何保护物联网设备的数据传输

安全IC通过多种机制,在物联网设备的数据传输链路中构建了多层次的防御体系:

- 硬件加密引擎:安全IC内部集成了专用的加密引擎(如AES、SHA、RSA/ECC加速器),能够高效地执行对称与非对称加密、哈希运算等操作。与软件实现相比,硬件加密速度更快、功耗更低,并且密钥和运算过程在芯片内部完成,极大降低了密钥被软件侧信道攻击窃取的风险。这保障了数据在传输过程中的机密性。

- 安全密钥存储:安全IC的核心功能之一是提供受保护的密钥存储区域。私钥、设备唯一标识符等敏感信息被存储在芯片的防篡改安全区中,无法被外部直接读取。这为设备身份认证和数据签名提供了信任根,确保了数据的真实性与完整性。物联网设备可以利用这些密钥建立安全的通信通道(如TLS/DTLS)。

- 物理安全与防篡改:高级安全IC具备物理防拆探测机制,一旦检测到外壳被非法开启或环境异常(如电压、频率、温度波动),会立即触发自毁或清零敏感数据,防止攻击者通过物理手段提取密钥或逆向工程。这对于部署在户外的物联网设备至关重要。

- 安全启动与固件验证:安全IC可参与设备的启动过程,通过验证引导加载程序和固件的数字签名,确保设备运行的是合法且未被篡改的软件。这防止了恶意固件在传输层植入后门或监听数据。

- 真随机数生成:安全IC内置的真随机数发生器为密钥生成、初始化向量、挑战-应答认证等安全协议提供了高质量的随机源,避免了伪随机数可能导致的协议被破解风险。

二、面向安全IC的网络与信息安全软件开发考量

在物联网系统中,硬件安全IC需要与上层软件紧密协同,才能发挥最大效力。软件开发需遵循以下原则:

- 安全抽象层设计:软件开发应构建一个统一、标准的安全服务抽象层(如PSA Certified API),将安全IC的具体操作(如加密、签名、密钥管理)封装成简洁的API。这提高了代码的可移植性,使得应用逻辑与底层硬件安全方案解耦,便于未来升级或更换安全IC。

- 最小权限与纵深防御:软件架构应遵循最小权限原则,仅授予必要的进程或模块访问安全IC特定功能的权限。即使设备部分软件被攻破,攻击者也难以利用安全IC进行更大范围的破坏。结合软件层面的防火墙、入侵检测,形成纵深防御体系。

- 安全通信协议实现:软件开发必须正确集成和实施安全通信协议,如TLS 1.3或轻量级的DTLS、MQTT over TLS。安全IC负责提供协议所需的密码学运算和密钥保护。开发者需确保协议配置正确(如禁用弱密码套件),并妥善管理证书生命周期。

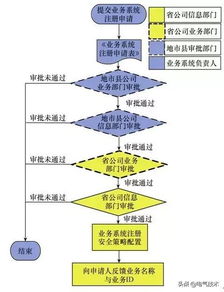

- 安全的生命周期管理:软件需要支持设备全生命周期的安全管理,包括:安全IC的初始化与个性化(安全注入密钥)、设备在云端的安全注册与认证、固件的安全空中升级、以及设备退役时的密钥安全销毁。这通常需要云端管理平台与设备端软件的协同。

- 侧信道攻击防护:即便使用了安全IC,软件实现不当也可能引入漏洞。开发时需注意避免时间侧信道(如通过比较时间差异泄露信息)、功率分析侧信道等,确保调用安全IC接口的代码本身也是安全的。

- 持续测试与评估:安全软件开发流程应包含对集成安全IC的固件进行全面的安全测试,包括渗透测试、模糊测试以及对安全IC接口的滥用测试,确保整个数据通路无薄弱环节。

结论

保护物联网设备的数据传输是一个系统工程,安全IC提供了不可或缺的硬件信任根和高效密码学能力。其效能的最大化,高度依赖于与之配套的网络与信息安全软件的精心设计与实现。只有将安全IC的硬件防护与遵循安全开发实践的软件栈深度融合,才能为物联网数据从边缘到云端的全程传输构建起坚实、可信的屏障,应对日益严峻的网络安全威胁。